ADFS Konfigürasyonu

Kullanıcıların senkronizasyonundan sonra ADFS yapılandırılmasına geçilecektir. Burada iç networkteki Single Sign On(SSO)yapısı için ADFS kurulumu gerçekleştirilecektir. Sağlıklı ADFS yapısı için en az ortama 2 tane ADFS sunucusu ve bunlar arasında NLB topolojisi kurulmalıdır. Buradaki lab ortamında Server 2012 R2 işletim sistemindeki Active Directory Federation Services rolü yapılandırılarak SSO sağlanacaktır. Server 2012 R2 üzerinde ADFS 3.0 yer almakta olup ADFS ile ilgili birçok yenilikler gelmiştir. Bunlar ADFS’in IIS’e bağımlılığının kaldırılması, “Single server installation” seçeneğinin kaldırılması ve farm yapısı ile ilerlenmesi, ADFS başlığı ile gelen ADFS Proxy özelliğinin ayrılması ve ADFS Proxy’nin “Web Application Proxy” olarak kurulması gibi sıralanabilir.

Office 365 ile ADFS topolojilerinde “Service Communication Certificate” için public sertifikaya ihtiyaç vardır. Bu sertifika ile Office 365, ADFS yapısına güvenecek ve SSO gerçekleştirecektir.

ADFS, Server 2012 R2’de “Server Manager”a gelinerek “Add Roles and Features Wizard” ile kurulacaktır. Şekildeki arayüz bu wizardın kullanımına dair detayları gösterir. “Skip this page by default” seçeneği seçilerek bir dahaki rol ya da özelliğin kurulumunda bu arayüzün atlanılması sağlanacaktır.

![]()

“Select destination server” başlığı altında ise “Select a server from the server pool” seçeneği ile kurulum yapılacak sunucunun server manager havuzunda bulunan sunuculardan seçilmesi gerçekleştirilecektir.

![]()

“Server Roles” başlığında ise sunucunun rollerinden “Active Directory Federation Services” seçilerek ADFS’in kurulma işlemine başlanılacaktır.

![]()

“Features” başlığında ise sunucu rolleri dışında istenilen özelliğinde kurulması sağlanabilir. “Next” ile devam edilecektir.

![]()

Şekildeki arayüzde ADFS rolüne ait bilgiler yer almaktadır. ADFS rolünün SSO topolojilerinde kullanılacağı, domaine join edilmesi gerekliliği gibi gerek ön gereksinimleri gerekse de ADFS rolünün ne işe yaradığına dair özet ekranı yer almaktadır.”Next” seçeneği ile devam edilmelidir.

![]()

Gerekli rollerin ya da özelliklerin seçilmesinin ardından “Confirm installation selections” ile kuruluma başlanılacaktır. “Restart the destination server automatically if required” ile rolün kurulmasından sonra ihtiyaç duyulduğu takdirde makinanın yeniden başlatılma işleminin yapılacağına dair seçenek yer almaktadır. Bu seçeneğin işaretlenmesi ile makina ihtiyaç duyması halinde yeniden başlayacaktır. “Install” ile kuruluma başlanılacaktır.

![]()

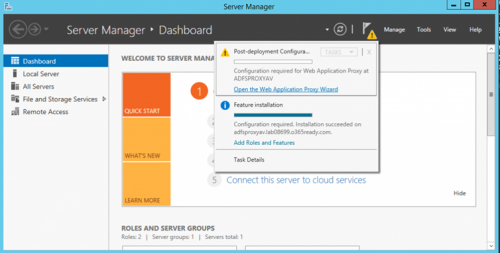

Gerekli kurulumun tamamlanmasından sonra ADFS’e dair konfigürasyon işlemi yapılır. Bunun için bayrak ikonundaki ünlem işaretine tıklanılarak “Configure the federation service on this server” ile devam edilmelidir.

![]()

“Welcome” başlığında Active Directory Federation Services için gereksinimlere dair bilgi yer almaktadır. Bunlar ADFS kurulumu yapılacak olan makinanın domaine join edilmesi ve public sertifikadır. “Select an option below” başlığında ise “Create the first federation server in a federation server farm” ve “Add a federation server to a federation server farm” seçenekleri yer almaktadır. “Create the first federation server in a federation server farm”seçeneği ile yeni farm ve bu farma yeni sunucu eklenmesi gerçekleşirken, “Add a federation server to a federation server farm” ile de önceden oluşturulan farm’a konfigüre edilecek ADFS’in eklenmesi gerçekleştirilir.

![]()

“Connect to Active Directory Domain Services” ile de domain administrator yetkisine sahip kullanıcı hesabının ADFS konfigürasyonu için girilmesi gerekmektedir. Hesabın girilmesinin ardından “Next” ile devam edilecektir.

![]()

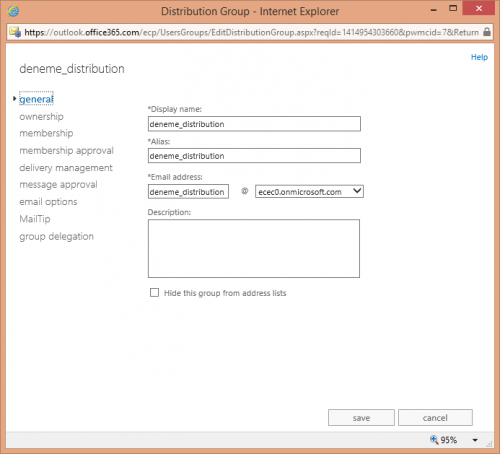

“Specify Services Properties” başlığında ADFS’in ön gereksinimlerinden biri olan public sertifikanın tanımlanması gerçekleştirilir. “SSL Certificate” bölümünde önceden import edilmiş sertifikalar listelenebileceği gibi “Import” seçeneği ile ilgili sertifikanın içeriye aktarılma işlemi de gerçekleştirilecektir. “Federation Service Name” bölümünde ise ADFS için kullanılacak olan sertifikanın içerisinde yer alan isimlerden biri seçilir. Buradaki seçilecek olan servis adı ile Office 365 ile ADFS servisi arasında trust ilişkisi de kurulacaktır. Haliyle burada belirtilen isime ait DNS’e kayıt girilmesi gerekmektedir. Bu DNS kaydı da ADFS sunucusunu göstermelidir. “Federation Service Display Name” bölümünde kullanıcılar ADFS’e ait web formuna girdiklerinde görecekleri isim belirlenir. Genellikle burada Şirket isimleri girilmektedir.

![]()

“Specify Service Account” başlığında ise “Managed Service Account”a belirtilmelidir. İlgili kullanıcı bilgileri girildikten sonra “Next” seçeneği ile devam edilmelidir.

![]()

“Specify Database” bölümünde Active Directory Federation Service konfigürasyonlarına ilişkin bilgilerin tutulacağı veritabanının kurulması ki burada Windows Internal Database oluşturulacaktır ya da varolan SQL veritabanına ait bilgilerin girilmesi gerekmektedir.

![]()

Gerekli konfigürasyonların tamamlanmasının ardından istenilirse yapılan ayarlara ait scriptin gözlemlenmesi için “View Script” seçeneği ile devam edilir. Burada yapılan ayarların bulunduğu Windows Powershell scripti yer almaktadır. “Review Options” başlığında yapılan ayarlara dair özet ekranı yer almaktadır.

![]()

“Pre-requisite Checks” başlığında ise yapılan konfigürasyonlara ve ADFS’e ait ön gereksinimlerin kontrolleri yapılır. Ön gereksinimlere başarılı şekilde tamamlanmış ise “Configure” seçeneği ile devam edilerek ADFS yapılandırılması gerçekleştirilir.

![]()

ADFS kurulumu sırasında belirtlen ADFS servisine erişirken kullanılacak sertifikanın ve adının belirtildiği bölümdeki isime dair DNS’a kayıt açılması gerekmektedir. ADFS servisi iç networkteki kullanıcılara hizmet vereceği için ADFS servisinin adına dair kayıt girilmesi gerekmektedir. Bu kayıt ADFS’in IP adresini göstermeli, kayıtın adı da ADFS konfigürasyonu sırasında gösterilen sertifikanın içerisinde yer alan isim olmalıdır.

![]()