Preview Portal ile birlikte hayatımıza giren en dikkat çekici özellik, Azure üzerinde barındırılan kaynaklarınızın yönetimi için yeni bir yöntem olan Resource Manager ortaya çıkmıştır. Azure Resource Manager kendi içerisinde iki kısımdan oluşmaktadır.

- Resource Group

- Resource Group Template

RESOURCE GROUP

Resource Group ile artık Azure üzerinde hizmet veren kaynaklarınızı mantıksal birim içerisine alarak görüntüleyebilirsiniz. Aşağıdaki görseldeki örnekteki (VM, Storage, Database) gibi kaynakları oluşturan mantıksal birimlere Resource Group denir. Bu mantıksal birimleri eski portal üzerinden görme şansınız bulunmamaktadır. Resource Group oluşturmamızın diğer sebepleri ise, kaynaklarınızı mantıksal bir grup içerisine alarak, örneğin tek bir Azure Subscription altında bulunan müşterileriniz, şirketinizde bulunan departmanlar veya Azure kaynakları ( VM, Database, Storage, Web App ) bazında Resource Group içerisine alarak kolay bir şekilde yönetebilirsiniz. Bu sayede Resource Group Azure üzerinde kullanılan kaynakların fatura bilgilerini, servis durumunu ve maliyet yönetimi kolaylıkla sağlayabilirsiniz. Biraz daha derinleştirelim, yapınızda birçok Resource Group var bunların içerisindeki kaynaklarınızı diğer Resource Group içerisine taşıyabilir veya tek tıklama ile seçtiğiniz Resource Group içerisindeki kaynaklarınızı Azure içerisinden kolayca silebilirsiniz.

Resim

Resource Group ile gelen özellikler

- Role Based Access Control

- Tags

- Audit Logs

- Resource Locks

ROLE BASED ACCESS CONTROL

Resource Group oluşturmamızın diğer avantajı ise, Azure içerisinde Resource Group bazında Role Based Access Control yetkisi verebiliyoruz.

TAGS

Resim

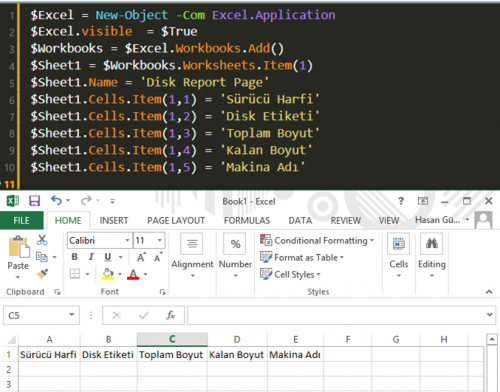

Resource Group veya Resource atanan “Tag(etiket)” sayesinde yönetimde büyük kolaylıklar sağlamaktadır. Artık kaynaklarınızı çağırırken ve aksiyon alırken atamış olduğunuz etiket adıyla çağırmanız yeterli olacaktır. Bu özellikte kısıtlamalar bulunmakta hemen ondan bahsedelim. Resource başına 15 adet “Tag(etiket)” atayabilmekteyiz. Azure üzerinde izlenen “Tag” yapılandırmasından inceleyelim.

- Ortam bazında etiket ( Dev / Test / Prod )

- Role bazında etiket ( Web Server, Database )

- Departman bazında etiket ( Finans, Satış, IK )

- Sorumlu kişi bazında etiketleme (ITPersonel1, ITPersonel2)

AUDIT LOGS

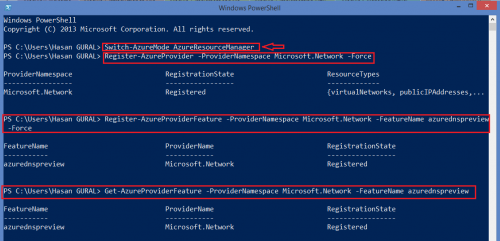

Oluşturduğunuz Resource Group’lar için Role Based Access Control ile yetki devri yaptığınızı varsayalım. Bu yetki devrinden sonra Audit Log’lar ile Resource Grouplar üzerinden yapılan işlemleri görebilirsiniz. Varsayılan olarak açıktır. Log içeriğini görüntülemek için Powershell ihtiyacımız bulunmaktadır.

RESOURCE LOCKS

Active Directory tarafında objelerin yanlışlıkla silinmemesi için korumaya aldığımız gibi, aynı yapıyı Azure Resource Group içerisindeki kaynaklar içinde kullanabiliyoruz. Kaynaklarımızın hatalı bir şekilde silinmemesini sağlayabiliriz.

Resource Group yönetmek için Preview Portal, Powershell, Azure CLI ( Mac, Linux, Windows),veya REST API kullanılabilir. Yazımızın içerisinde Preview Portal ve Powershell üzerinden örnekler gerçekleştireceğim. Artık Preview Portal üzerinde oturum açıp ilk Resource Group oluşturma işlemlerine başlayalım. Browse bastığınız zaman “Resource Group” listesini göreceksiniz. Add butonu ile yeni bir Resource Group yaratmak için Resource Group Name ve Region belirleyip oluşturalım. Alt kısımda ise Pin to Startboard seçili olarak gelmekte bu ise oluşturduğumuz Resource Group içerisine kolayca ulaşmak için Preview Portal başlangıç sayfasına bağlayabilirsiniz.

Resim

“Create” butonunu tıkladık, Resource Group oluşturma işlemi bittikten sonra, Preview Portal başlangıç sayfasına dönelim ve kontrol edelim.

Resim

“BAResourceGroup” olarak oluşturduğum Resource Group Preview Portal ana sayfasında görmekteyim. “BAResourceGroup” üzerine gelip tıkladığınız zaman oluşturduğunuz Resource Group detayları aşağıdaki gibi karşımıza gelmektedir.

Resim

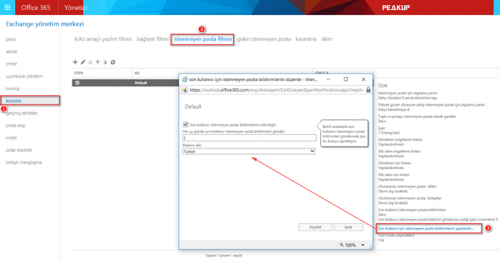

Yukarıda “Summary” kısmında görüldüğü gibi yeni oluşturduğumuz Resource Group içerisinde herhangi bir kaynak bulunmamaktadır. “Settings” butonuna basarak Resource Group ile ilgili yazımızın başında bahsettiğimiz RBAC ayarlarını yani Resource Group yönetimini başka bir çalışana devretmek için Users kısmından gerçekleştirebilirsiniz. Bununla beraber, Properties Resource Group yapılandırma ayarlarınızı ( Region, Subscription) bilgilerini, Tags kısmında ise kaynaklarınıza etiket vererek verilen Tag adı ile çağırma şansına sahip olursunuz. Unutmayalım, Audit Logs ve Resource Locks Powershell ile yönetebilmektedir.

Resim

Oluşturulan Resource Group içerisinde “Add” butonuna tıklayarak, yeni bir kaynak ekleyebilirsiniz. Eklenen kaynaklar(VM, Web Site, Database, Storage) ile ilgili bazı kurallardan bahsedelim.

- Her kaynak sadece bir Resource Group içerisine üye olabilir.

- Herhangi bir kaynak istenildiği zaman Resource Group içerisinden çıkartılabilir veya başka bir Resource Group içerisine eklenebilir.( Powershell ile yapılıyor.)

- Resource Group farklı Region üzerinde hizmet veren kaynakları üye olarak alabilir.

Resource Group içerisine girdiğimiz zaman “Summary” kısmında ise, Peers ve Linked Resources kısımlarını görmekteyiz.

Peer Resources: Resource Group içerisinde tutulan kaynakların listelendiği yerdir.

Linked Resources: Resource Group içerisinde bir web sitesi olduğunu düşünelim ve bu web sitesi Database kullanması gerektiğini ve bu Database sunucusu başka bir Resource Group içerisinde olsun. Farklı Resource Group içerisindeki kaynaklar ilişki içerisinde olsun. İşte böyle bir durumda başka Resource Group üzerinden kullanılan kaynaklar örnekte verdiğimiz gibi (Website + Database) linked Resources kısmında gözükecektir.

Resource Group içerisine ben bir adet sanal makine ekleyerek sizlere yazımızın başında bahsettiğimiz Servis durumunu ve fatura detaylandırmasını detaylarına beraber bakalım.

Resim

Yukarıda görüldüğü gibi Resource Group içerisinde Monitoring ve Billing detaylarını görebiliriz. Resource Cost kısmına bakacak olursak Resource Group içerisine eklemiş olduğum bir sanal makinem bulunmakta ve bunun bana maliyet detaylarını göstermektedir. Resource Group içerisine ekleyeceğiniz tüm kaynaklarınızın size yansıyan maliyet detaylarını bu ekrandan kontrol edebilirsiniz.