OMS’in Ana yapısını genel olarak Log Search, My Dashboard, Solutions Gallery, Usage ve Settings bölümünden oluşmaktadır. Ana bölümde ise eklenen Solutions’ları görebilirsiniz. Her birinin farklı bir görevi olduğundan ana başlıklarına göre çeşitli bilgiler bulunmaktadır. Tek tek üzerine tıklandığından sizlere o konuyla ilgili çözüm ve öneriler sunarak ortamınıza katkı sağlar.

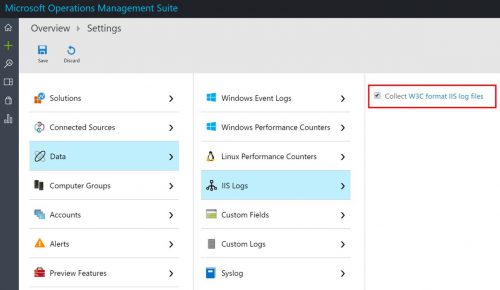

Veri kaynakları, bağlı olduğu her sunuculardan toplanan farklı veri türleridir. Bunlar, Windows ve Linux sunucularından alınan logları (performans verileri,IIS logları ve özel loglar) içerir. Toplamak istediğiniz her veri kaynağını yapılandırabilirsiniz. Yapılandırma, otomatik olarak isteğe bağlı her kaynağa dağıtılır.

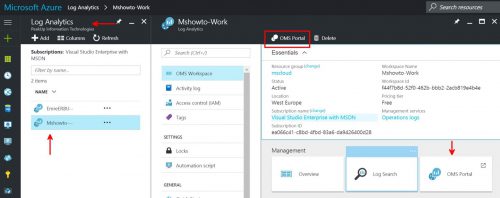

Log Analytics dışındaki verileri analiz etmek için OMS deposundaki verileri Power BI veya Excel gibi araçlara aktarabilirsiniz. Log Analytics verilerini kullanan özel çözümler oluşturmak veya başka sistemlerle tümleştirmek için Günlük Arama API’sini de kullanabilirsiniz. Depoladığınız verileri hızlı bir şekilde toplayıp veya birleştirmek için sorgu dizinleri kullanılır. Verileri doğrudan OMS portalında çözümlemek veya sorgunun sonuçları önemli bir koşulu gösterdiğinde günlük aramalarının otomatik olarak çalışmasını sağlamak için Günlük Aramaları oluşturabilir ve kaydedebilirsiniz.

My Dashboard, genel ortamınızın durumunu kısa bir grafikte göstermek için panonuza kayıtlı günlük aramaları görselleştirmelerle ekleyebilirsiniz. Bu kayıtları istediğiniz gibi şekillendirebilir ve düzenlenleyebilirsiniz.

OMS ortamınızda ne kadar veri kullanımı yapıldığını Usage kısmına girerek inceleyebilirsiniz. Bu bölümde ise hangi sunucu ne kadar log toplamış ve solution’ların hangisi daha fazla log üretiyor gibi kullanım miktarlarını görebilirsiniz.